Арестуван за фишинг: Денис Балабанов на фокус при разследване

Кратко резюме

Софийският районен съд взе решение да остави в ареста мъж, сочен като участник в широко разпространена фишинг кампания, която засегна граждани и институции. Делото привлече общественото внимание заради включването на архиви от данни и използването на външни платформи за масово изпращане на измамни съобщения.

Потвърдени факти по делото

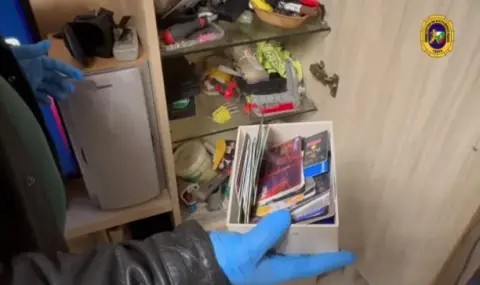

34-годишният мъж към момента е безработен. По време на обиска на дома му са иззети лаптоп и файлове с програми, за които разследващите смятат, че са били ползвани при извършване на фишинга.

Позициите в съдебната зала

Адвокатът на обвиняемия посочи, че има данни за само трима души, чиито данни са станали публични, и препоръча въпросите да бъдат насочени към прокуратурата. Самият обвиняем заяви в съдебната зала, че не възнамерява да се укрива и поиска по-лека мярка: „След като разбрах, че ГДБОП са влизали вкъщи, сам се предадох“, каза той.

Други задържани и разследване

След първоначалните арести на място беше задържан и втори мъж, който впоследствие беше освободен. Според разследващите обаче зад атаката стоят няколко лица; към момента единствено срещу описания 34-годишен има събрани доказателства за съпричастност.

Характер на престъплението

Съсобранията на прокуратурата посочват, че е извършено продължавано престъпление с няколко деяния, при което в различни случаи са причинени имуществени вреди, а при други атаките са останали опит за измама, посочи представител на Софийския районен съд.

Как е действала схемата

Извършителите са използвали азиатска платформа с месечен абонамент, чрез която изпращали десетки хиляди измамни съобщения. В текстовете на съобщенията обикновено се казвало: „На Вашия автомобил е издадена глоба. Моля, платете глобата в рамките на 14 дни“ и бил прикачен линк към фалшив сайт, където жертвата била подканена да въведе данните на банковата си карта, включително 3D парола.

Техника и средства за прикриване

Според директора на дирекция „Киберпрестъпност“ много от съобщенията са пратени през чат приложения, което е затруднило откриването им от мобилните оператори. Линковете водели към страници, които искат данни за плащане, а престъпниците са използвали въведенията, за да добавят картите в дигитални портфейли.

Щети и изразходване на откраднатите средства

Загубите на жертвите варират от около 300–500 евро до няколко хиляди евро. Разследващите установяват, че парите са били харчени за злато, дрога за лично ползване, скъпа техника, криптовалути и игри в онлайн казино.

Роля на технологиите и посоката на атаката

В хода на разследването разследващите констатират, че извършителите са ползвали и изкуствен интелект за съвети кои платформи да използват. Телефонните номера на получателите са били или генерирани на случаен принцип, или взети от вече съществуващи бази данни. Основният таргет на кампанията са били български потребители.

Защо измамните съобщения продължават да пристигат

Разследващите дават две възможни обяснения: някой от неарестуваните участници може да продължава да изпраща съобщения, или причината да е алгоритъмът на приложението, което масово ги разпраща и продължава работа дори след частични задържания.

Разследването продължава, като разследващите обещават да информират за нови задържания и доказателства.